|

Info Local (Local Info) |

El utilitario de Info Local examina al host local y muestra información

referente al computador local, procesador, memoria, datos del Winsock,

interfases de red, estadísticas IP (TCP,UDP,ICMP),

módems, tabla de ruta, etc.

La información es desplegada en forma de árbol, organizada por categorías.

Parte o toda la información puede ser exportada a un archivo en formato

texto o HTML. Para ver un ejemplo de la información exportada en formato

HTML haga clic aquí.

|

|

Monitor de Conexión (Connection monitor) |

El Monitor de Conexión le permite ver todas las conexiones abiertas en el

computador en el que se está ejecutando. Para cada conexión, IP-Tools

muestra el protocolo, la dirección IP local, el puerto local, la dirección

IP remota, el puerto remoto y su estatus.

Cuando usted selecciona esta página, el programa actualiza la información.

Usted también puede seleccionar el ítem Actualizar en el menú surgente que

aparece al hacer clic en el botón secundario del ratón, o habilitar la

opción auto-actualizar y especificar un intervalo de actualización en la

página del Connection Monitor, en el

dialogo Options.

También es posible instruir a IP-Tools para mostrar nombres de puertos

simbólicos en lugar de números de puertos, resolver direcciones IP en

nombres de hosts, y registrar todos los eventos en un archivo de registro.

Así mismo, es posible definir un criterio de selección para las conexiones

basado en el tipo y estatus.

Los valores para estados posibles de los sockets TCP son los siguientes:

| CLOSED | - Cerrado. El socket no está siendo usado. |

| LISTENING | - Escuchando conexiones entrantes. |

| SYN_SENT | - Activamente intentando establecer una conexión. |

| SYN_RECEIVED | - Sincronización inicial de la conexión en curso. |

| ESTABLISHED | - Conexión que ha sido establecida. |

| CLOSE_WAIT | - Cierre remoto. Esperando el cierre del socket. |

| FIN_WAIT_1 | - Socket cerrado. Cerrando la conexión |

| CLOSING | - Cerrado, luego apagado remoto. Esperando confirmación. |

| LAST_ACK | - Apagado remoto, luego cierre. Esperando confirmación. |

| FIN_WAIT_2 | - Socket cerrado. Esperando apagado remoto. |

| TIME_WAIT | - Esperando después del cierre para la retransmisión del apagado remoto. |

Este utilitario es de gran utilidad para detectar programas "trojan" (backdoors).

Los programas "backdoors" son herramientas de administración de "hackers"

que permiten remotamente administrar computadores en una red. La

diferencia entre los programas "backdoor" y los programas comerciales de

administración de redes es su instalación y ejecución silenciosa.

Cuando un programa de este tipo se ejecuta, se auto-instala en el sistema y

luego monitorea su sistema sin mensajes o solicitudes. En la mayoría de los

casos estos programas tampoco aparecen en su Lista de Tareas.

Luego de instalado en un computador estos programas podrán realizar

cualquier tarea que su autor haya especificado realizar. A menudo los

programas "backdoors" pueden monitorear todo, robar información y datos,

cargar y ejecutar virus en un PC remoto, borrar información, etc.

|

|

NetBIOS |

El utilitario NetBIOS despliega información despliega información de este

tipo referente a las interfases de red.

Usted tiene que especificar la dirección IP del computador de destino o el

nombre del host (como "123.23.21.12" o "www.uc.com"),

o digitar '*' para el computador local, y definir el número de rango

de las interfases de red (como "0-3"). Si el computador remoto/local soporta

protocolo NetBIOS, IP-Tools desplegará la información referente a las

interfases de red, como la dirección MAC para computadores en el LAN, tabla

de nombres, máximo número de sesiones usadas, máximo tamaño de paquetes de

sesión, etc.

|

|

Escáner NB (NB Scanner) |

El escáner de recursos compartidos es utilizado para analizar el rango o lista

de hosts, y obtener la lista de recursos compartidos como discos e

impresoras en cada sistema remoto.

Antes de escanear los recursos, el escáner NB puede:

- realizar un ping al host

- resolver la dirección IP en un nombre de host

- intentar detectar el sistema operativo en el computador remoto.

La información obtenida puede ser exportada en un archivo en formato de

texto o en un reporte HTML.

Para ver un ejemplo de un reporte de escáner NB, haga clic

aquí.

Las opciones para este utilitario se encuentran en la página

NB Scanner, en el diálogo Options.

|

|

Escáner SNMP (SNMP Scanner) |

El Simple Network Management Protocol es el protocolo estándar de Internet

para el intercambio de información de administración entre aplicaciones de

consolas de administración y entidades administradas (hosts, ruteros,

puentes, hubs).

El Escáner

SNMP Scanner le permite escanear un rango o lista

de hosts realizando solicitudes Ping,

DNS y SNMP. Por cada dispositivo SNMP que responde, el escáner despliega

la siguiente información:

| • Host | Dirección IP y opcionalmente el nombre del host. |

| • Status | Estatus de la indagación. Si IP-Tools ha podido obtener la suficiente

información del host, este campo muestra el tiempo de respuesta de la solicitud SNMP. De lo contrario mostrará un mensaje de error

describiendo brevemente el motivo del fallo en la solicitud. |

| • System ID | Empresa OID o tipo del sistema (Ej.: "Windows Workstation", "Windows Domain Controler" o "1.3.6.1.3.9999"). |

| • System description | Descripción del sistema (este campo puede contener información acerca del hardware o del software funcionando en el host). |

| • UpTime | Representa el intervalo de tiempo desde la última inicialización (boot, start-up) del host. |

| • Router | Muestra "Yes" si el host es un rutero (dispositivo que envía paquetes IP). De lo contrario muestra "No". |

| • Interfaces | Número de interfases de red en el host. |

| • TCP Curr/Max | Muestra el número actual de conexiones TCP establecidas y el número máximo de conexiones TCP que el host puede soportar. |

| • Community | Las "Community string" que han sido utilizadas para comunicarse con el host (usted puede

configurar una lista de "strings" que serán utilizadas para comunicaciones con el hosts; ver la opción Community strings). |

Opcionalmente usted puede configurar IP-Tools para que obtenga información

adicional. El programa puede solicitar el valor de cualquier contador(es)

soportados por el agente SNMP. Vea la opción "Request additional information".

System Info la herramienta se puede llamar desde la herramienta SNMP Scanner: simplemente seleccione el host habilitado para SNMP descubierto y use el elemento del menu emergente "System Info".

El programa es multioperacional, y puede verificar múltiples host

simultáneamente. Como siempre, la información obtenida por el escáner puede

ser guardada como texto simple o como un reporte HTML (utilice los

ítems de menú "Save as Text" o "Save as HTML").

Todas las configuraciones para este utilitario se encuentran en la página "SNMP Scanner"

del diálogo

Options.

|

|

Escáner de Nombres (Name Scanner) |

El Escáner de Nombres es utilizado para escanear el rango o lista

de direcciones IP, y resolver la dirección IP en un nombre de host. Parta

definir la lista de direcciones a ser escaneadas seleccione la página ScanList

en el diálogo Options.

|

|

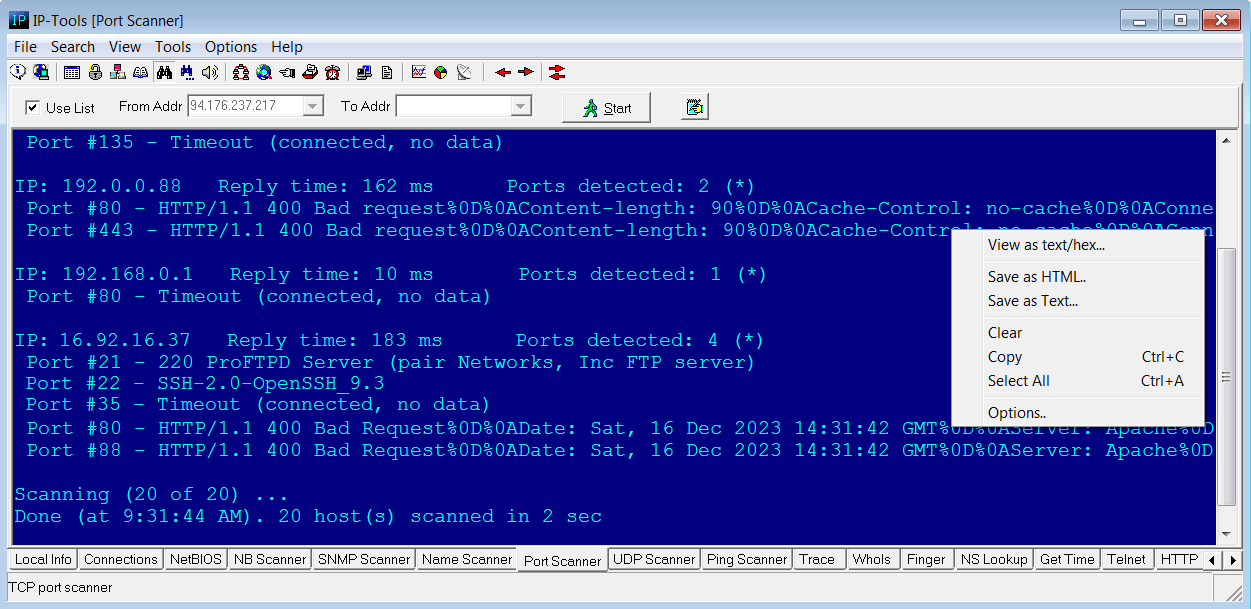

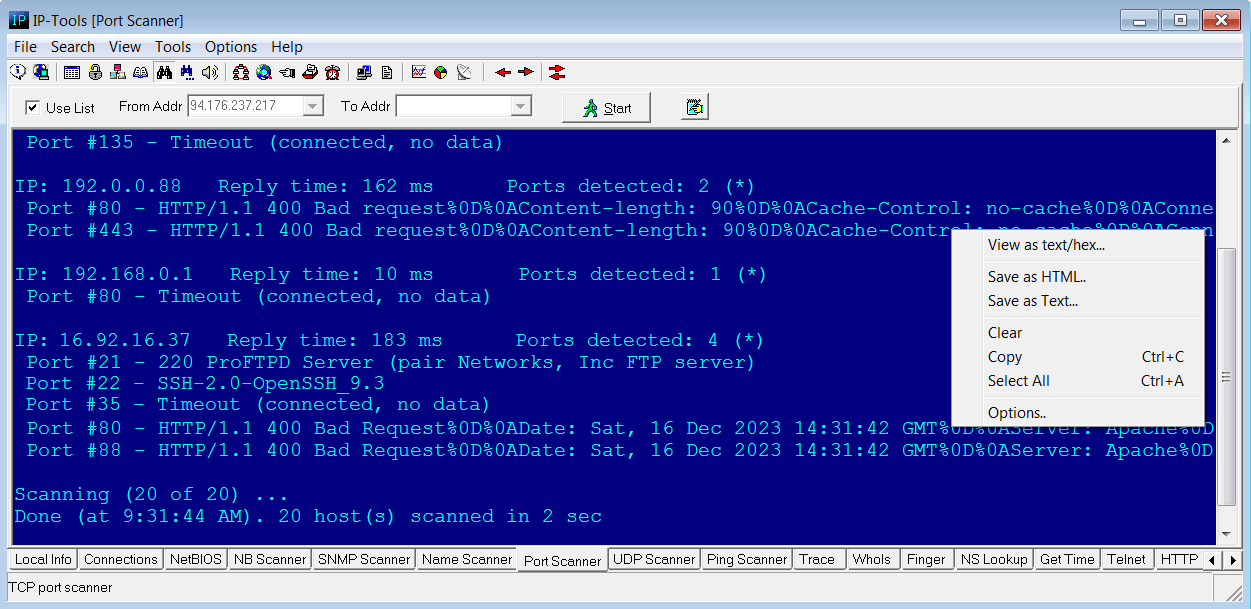

Escáner de Puertos (Port Scanner) |

El utilitario Escáner de Puertos es utilizado para escanear los hosts, buscando un rango o lista de puertos utilizando protocolo TCP, para así

poder ver que servicios están disponibles en el sistema de destino.

A continuación una lista de algunas de las características del Escáner de

Puertos:

- soporta rango de direcciones como "126.128.12.1 - 126.128.15.254"

- soporta lista de direcciones (por mayores informaciones consulte la sección ScanList)

- puede resolver direcciones IP en nombre de hosts antes de escanear sus puertos

- puede realizar un ping al host antes de escanear sus puertos

- puede enviar datos específicos a los puertos abiertos detectados en el sistema remoto

- puede mostrar las respuestas de los servicios del sistema remoto

Si para algun puerto abierto se recibieron datos largos o no ASCII del servidor, puede hacer clic con el boton derecho del mouse en la linea de respuesta

y elegir el elemento "View as text/hex". IP-Tools abrira una ventana adicional y mostrara la respuesta del servidor en formato de texto y hexadecimal.

Puede ser definida una lista de puertos a ser escaneados antes de que el

escaneo sea realizado. Puede usted especificar una lista de puertos

separados por comas, y rangos de puertos como "21, 25, 43-80, 110-139", o seleccionar

puertos en la página Port List, en el

diálogo Options.

Las configuraciones para este utilitario pueden ser definidas en la página Port Scanner,

en el diálogo Options.

|

|

Escáner de UDP (UDP Scanner) |

El utilitario Escáner de UDP (UDP Scanner) le permite escanear servicios

de base UDP (como TFTP, SNTP, Daytime, DNS, etc.) sobre un rango o lista de direcciones IP.

Vea la lista de funciones de este utilitario:

- soporta un rango de direcciones para escanear como "126.128.12.1 - 126.128.15.254";

- soporta una lista de direcciones para escanear (por mayores informaciones referirse a la sección ScanList);

- puede resolver la dirección IP del host en un nombre de host antes de escanear sus puertos;

- puede realizar un ping al host antes de escanear sus puertos;

- puede mostrar respuestas de los servicios de sistema remoto.

A diferencia de TCP, UDP es una conexión sin protocolo.

Esto significa que no usted no puede utilizar métodos estándar para

establecer conexiones entre su sistema y sistemas remotos, ni tampoco

utilizar exactamente el mismo algoritmo para verificar diferentes servicios

UDP.

La mayoría de los escáneres UDP, disponibles en Internet, intentan identificar puertos UDP abiertos

enviando paquetes UDP falsos y esperando un mensaje ICMP de tipo: 'PORT

UNREACHABLE'. Si el paquete ICMP no es recibido, el escáner asume que el

puerto UDP es en servicio. Este método es simple pero poco confiable:

| 1) | No todos los Sistemas Operativos envían una respuesta ICMP a un cliente si existe un intento de conectarse a un puerto UDP que no tiene una aplicación en escucha. |

| 2) | Inclusive si los Sistema Operativos con configuración estándar envían respuestas ICMP, algunos programas antivirus/firewall modificarán el comportamiento del sistema y no enviará ninguna respuesta. |

| 3) | Inclusive si el sistema remoto enviase una respuesta ICMP, algunos ruteros y firewalls entre su sistema y los sistemas remotos pueden hacer caer estos paquetes ICMP. |

Por estos motivos IP-Tools utiliza diferentes

maneras de verificar los servicios UDP. Para cada servicio UDP usted puede

especificar los datos a ser enviados y las condiciones que describen cual es

la respuesta correcta de ese servicio.

Por ejemplo: para verificar un servicio TFTP complete los parámetros con los siguientes valores:

- Port: 69

- Filter: any reply

- Packet to send: %00%01filename%00%00netascii%00

en donde filename es el nombre del archivo en el servidor. Recomendamos

proporcionar un nombre incorrecto (falso) del archivo.

En este caso el servidor no comenzará la transferencia del archivo, y evitará

tráfico de red innecesario.

Cuando inicia el utilitario, IP-Tools estará

enviando paquetes UDP (utilizando datos diferentes para servicios diferentes)

a cada host en la lista, y mostrará la lista de servicios de donde las

respuestas fueron recibidas.

Esto permite:

| 1) | Verificar la disponibilidad de los servicios UDP de forma más confiable; |

| 2) | IP-Tools puede mostrar respuestas del servicio (en texto o en modo hexadecimal), lo que resulta muy útil cuando necesita verificar si el servicio está funcionando apropiadamente o no; |

| 3) | Para diferentes servicios usted puede aplicar diferentes condiciones de filtro. IP-Tools verificará las respuestas de los host y mostrará solamente los servicios que satisfacen las condiciones del filtro. |

IP-Tools contiene una lista preconfigurada

de los más populares servicios UDP (Echo, Daytime, Chargen, Time, DNS, TFTP, NTP, SNMP, etc.). Usted puede

modificar los parámetros de las verificaciones y agrega verificaciones para

los otros servicios UDP.

Por mayores informaciones referente a las opciones del UDP Scanner, vea la

sección "Options -> UDP Scanner"

en este documento.

|

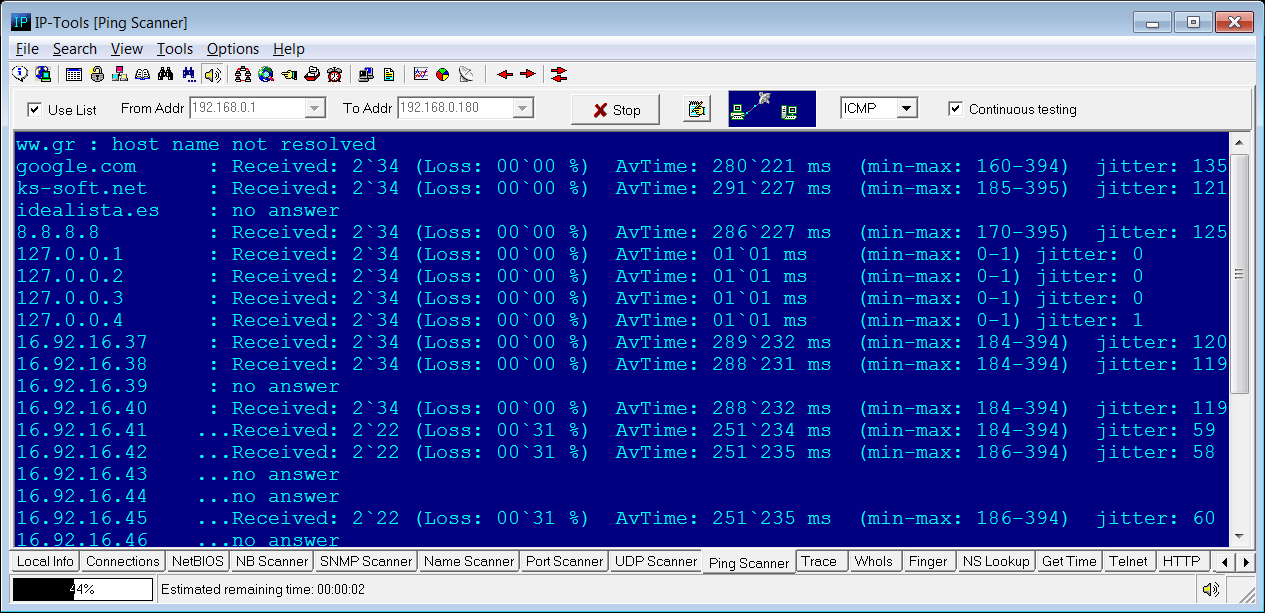

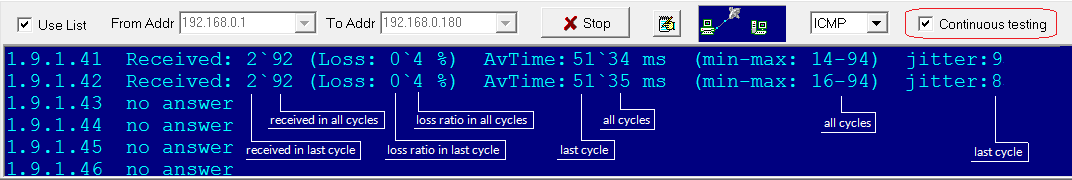

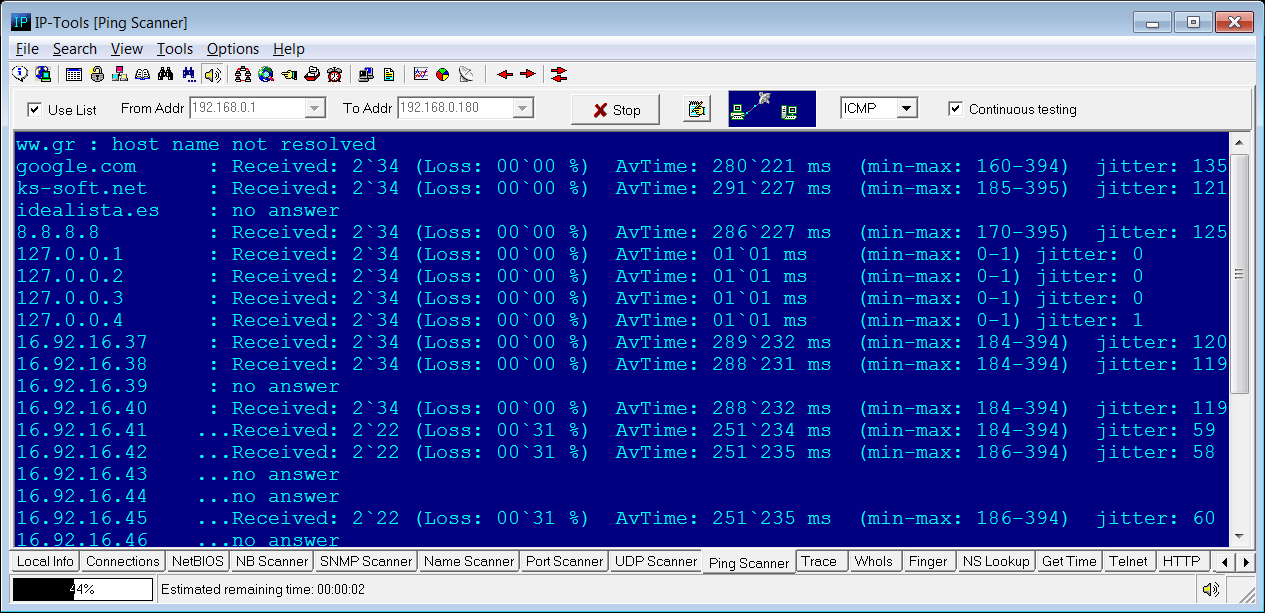

| Escáner de Ping (Ping Scanner) |

La utilidad Ping verifica las conexiones a las computadoras remotas enviando paquetes de eco ICMP (Protocolo de mensajes de control de Internet)

o RMCP (Protocolo de control de administracion remota) a la computadora y escuchando paquetes de respuesta de eco.

Usted puede realizar un ping a un computador individual, a computadores de

un rango de direcciones IP, o a todos los computadores de la lista (ScanList).

También se puede especificar los parámetros (como el tamaño del paquete, tiempo fuera, paquetes a enviar, y TTL) en la página

Ping/Trace, en el diálogo Options.

RMCP ping

A diferencia del ping ICMP, este modo permite verificar servidores encendidos y apagados. El puerto de destino se puede configurar en el cuadro de dialogo Opciones.

Nota: no todos los servidores admiten los protocolos RMCP e IPMI.

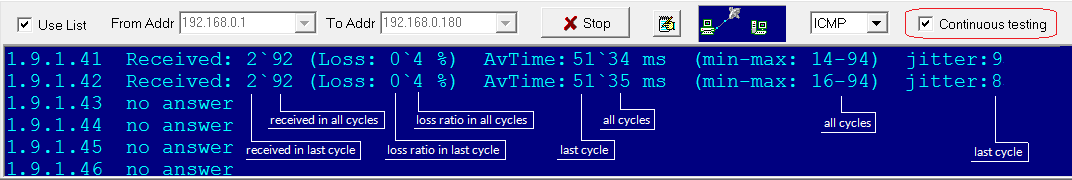

Continuous Testing mode

Esta opcion le indica a IP-Tools que repita las pruebas una y otra vez hasta que haga clic en el boton Stop. El escaner recopila estadisticas y muestra datos relacionados con controles recientes

y contadores acumulativos: numero de paquetes recibidos, tasa de perdida, tiempo promedio de respuesta, tiempo de respuesta minimo y maximo, jitter.

Jitter: cantidad de variacion en el tiempo de respuesta, calculada mediante la siguiente formula:

Jitter = SquareRoot( SumOf((ReplyTime[i] - AverageReply)^2) / (ReceivedPacketCount-1) )

|

|

Rastreo (Trace) |

Rastrea la ruta al host remoto a través de la red.

Este utilitario le permite ver la ruta que toman los paquetes desde su

máquina al host específico en la Internet (Intranel, LAN).

Despliega así mismo el tiempo que cada hop (o cada máquina que los paquetes

recorren) demora en responder.

Usted puede especificar los parámetros del rastreo (como tamaño del paquete,

tiempo fuera, paquetes a enviar, TTL, y el máximo número de hops) en

la página Ping/Trace, en el diálogo Options.

¿Cómo funciona el Rastreo?

El programa determina la ruta recorrida a un destino enviando paquetes de eco ICMP

(Internet Control Message Protocol) al destino, con valores

TTL (Time-To-Live) variados. Cada rutero o encaminador a lo largo de la vía

de acceso es requerido disminuir el TTL en el paquete, en por lo menos 1

antes de enviarlo, por lo que el TTL es efectivamente un contador de

hops. Cuando el TTL en el paquete llega a 0, el rutero debería enviar al

sistema de origen un mensaje ICMP de tiempo excedido. El utilitario Rastreo

determina la ruta enviando el primer paquete de eco con un TTL de 1, e

incrementando el TTL en 1 en cada subsiguiente transmisión hasta que el

objetivo responde, o el máximo TTL es alcanzado. La ruta es determinada

examinando los mensajes de Tiempo Excedido ICMP enviados de vuelta por cada

rutero intermediario. Debe tener en cuenta que algunos ruteros

silenciosamente dejan caer los paquetes que con tiempo expirado TTL (Time-To-Live)

y esto será invisible al rastreo.

|

|

Quién Es (WhoIs) |

El utilitario WhoIs obtiene información referente al host o el dominio de

Internet desde el NIC (Network Information Center).

Despliega información del nombre del propietario del dominio, contactos

administrativos y técnico, y otras informaciones relacionadas.

IP-Tools trae incorporado una lista de servidores WhoIs con los dominios más

importantes. Usted puede crear su propia lista personalizada en el diálogo

Opciones de la página

WhoIs, y los ítems creados tendrán prioridad

sobre la lista interna.

Usted puede ser parte de un proceso comunitario de elaboración de una lista

de servidores WhoIs.

Si nos envía su lista personalizada, esta será incorporada a una lista

general junto a la contribución de otros usuarios, y una lista general

actualizada le será enviada. Haga clic en el botón 'Update' en el diálogo Options

de la página WhoIs para iniciar este proceso.

|

|

Señalar (Finger) |

'Finger' muestra información a un usuario o usuarios en un sistema

específico ejecutando el servicio

Finger. La información proporcionada por el servidor 'finger' depende de la

configuración del servidor. Esta información puede incluir nombres e

identificación de usuarios, directorios de inicio, tiempo de ingreso, última

vez que han recibido correo, última vez que han leído el correo, etc.

Syntax de la solicitud :

user@host.domain - para obtener información de un usuario

específico

host.domain - para obtener información completa del host.

|

|

Buscar NS (NS LookUp) |

Por defecto, el utilitario NS Lookup utiliza Windows API, y el servidor DNS

por defecto para buscar los nombres de los dominios de acuerdo a su

dirección IP, o una dirección IP desde el nombre del dominio. Despliega el

nombre del host, la dirección IP, el alias (si existe).

Usted puede seleccionar la opción "Advanced Name Server Lookup" (Busqueda de

Nombre de Servidor Avanzada) y transformar este utilitario en una poderosa

herramienta de administración de red. En este caso usted podrá especificar

lo siguiente:

- servidor DNS

- puerto y protocolo (TCP, UDP)

- intervalo de tiempo fuera, y número de reintentos

- tipo de solicitud: A, ANY, CNAME, HINFO, MX, NS, PTR, SOA, o TXT

- habilitar o deshabilitar recursión

- modo de salida: Completo, Medio o Compacto

IP-Tools soporta los siguientes tipos de solicitudes:

- A - dirección del host

- NS - nombre autoritativo del servidor

- MD - destino de correo

- MF - agente de transporte del correo

- CNAME - nombre canónico para un alias

- SOA - marca el inicio de una zona de autoría

- MB - nombre de dominio de la casilla de correo

- MG - miembro de grupo de correo

- MR - nombre renombrado del dominio del correo

- WKS - descripción conocida del servicio

- PTR - puntero del nombre del dominio

- HINFO - información del host

- MINFO - información de la casilla o lista de correo

- MX - intercambio de correo

- TXT - series (strings) de texto

|

|

Obtener Hora (Get Time) |

El utilitario 'Get Time' utiliza el 'Time Protocol' para obtener la hora de

los servidores horarios y sincronizar el dispositivo horario en el

computador local.

Usted puede hacer uso de este utilitario de forma manual, haciendo clic en

el botón 'Get Time' para obtener la hora exacta actual, y haciendo clic en

el botón 'Synchronize', sincronizar el dispositivo horario local, o puede

utilizar IP-Tools para obtener y sincronizar la hora automáticamente.

Para el modo automático utilice los siguientes parámetros de línea de

comando:

> ip_tools.exe /SetTime RetriesNumber TimeServer1 [AlternativeTimeServer2 [AlternativeTimeServer3 [...]]

donde:

RetriesNumber - máximo número de intentos de conexión

con los servidores horarios (rango: 1..255)

TimeServer1 .. AlternativeTimeServerN - direcciones de

los servidores horarios

IP-Tools intentará conectarse y obtener la hora del primer servidor (TimeServer1).

Si el intento es exitoso, el programa recibe la hora del servidor, establece

la hora correcta (+GMT) en la máquina local y finaliza su tarea. Si el

programa no consigue conectarse con TimeServer1, intenta conectarse con el

segundo servidor alternativo (AlternativeTimeServer2), etc.

Después de no poder conectarse con el último servidor en la lista, IP-Tools

vuelve al primero de la lista (TimeServer1). IP-Tools realizará la cantidad

de intentos especificados en el número máximo de reintentos (maximum RetriesNumber).

Ejemplo :> ip_tools.exe /SetTime 2 192.43.244.18 augean.eleceng.adelaide.edu.au

|

|

Telnet |

El cliente

Telnet es un programa de emulación de terminales para redes TCP/IP,

como la Internet,

que le permite ingresar en un computador desde un punto remoto.

Usted puede ingresar un comando a través del programa Telnet y el comando

será ejecutado de la misma forma que si usted ingresase el comando

directamente en la consola del servidor. Este le permite controlar el

servidor y comunicarse con otros servidores en la red.

Esta página tiene dos ventanas. La página inferior no traduce secuencias ESC,

pero guarda todos los datos recibidos, y funciona de forma similar al

archivo de registro. La ventana superior utiliza el terminal virtual del

cliente telnet, que traduce las secuencias ESC.

|

|

Cliente HTTP |

El utilitario HTTP le permite ejecutar solicitudes HTTP y verificar

respuestas de los servidores http. ¿Para que le

puede ser útil este programa, ya que usted ya tiene un explorador web? Hay varias razones:

| 1) |

El utilitario http puede

mostrar la información completa del encabezado (código de respuesta HTTP, cookies, nombre y versión del servidor web, etc), información que la

mayoría de los exploradores no muestran al hacer clic sobre la opción "mostrar origen" (view source). |

| 2) |

Usted puede rápidamente cambiar los parámetros de la

solicitud HTTP (ej.: post data, user name, proxy server, etc) y verificar su script CGI

de formas diferentes. Por ejemplo, puede ejecutar una solicitud HTTP

utilizando diferentes valores para el parámetro "Agent"

y verificar como el servidor responde ante los diferentes exploradores web. |

| 3) |

Este utilitario puede de forma segura obtener la porción

de texto de la página web sin aceptar cookies

y sin ejecutar ningún script. Tampoco mostrará

ninguna imagen o menús surgentes con publicidad. Usted puede desmarcar la

opción "Display HTTP header and HTML tags" y

echar un vistazo al contenido de la página HTML . |

Para iniciar este utilitario, simplemente digite la URL que desee verificar

en el campo "URL", y haga clic sobre el botón de inicio. Para modificar los

parámetros de la solicitud HTTP (como por ejemplo el método de solicitud,

nombre de usuario, contraseña, proxy server, etc), seleccione el ítem

Options en el menú

surgente (o el principal). El menú surgente del utilitario HTTP contiene

también los siguientes ítems:

| Save as HTML | - |

Guarda los datos recibidos en su última solicitud (IP-Tools guardará la página HTML completa, independientemente de la opción "Display HTTP header and HTML tags") |

| Save as Text | - |

Guarda el contenido de la ventana de salida en un archivo de texto |

| Clear | - |

Limpia la ventana de salida |

| Copy | - |

Copia el texto seleccionado en el Bloc de Notas |

| Select All | - |

Selecciona todos los textos en la ventana de salida |

| Launch browser | - |

Inicia el explorador instalado en su sistema, y abre la página URL especificada en el campo "URL" |

|

|

Monitor IP (IP Monitor) |

El Monitor IP despliega en tiempo real gráficos con el número de Input, Output,

y paquetes de Error para protocolos TCP, UDP, y ICMP.

- TCP In

- El número total de segmentos recibidos, incluyendo aquellos recibidos con error. Este conteo incluye segmentos recibidos en las conexiones actualmente establecidas.

- TCP Out

- El número total de segmentos enviados, incluyendo aquellos de las conexiones actuales, pero excluyendo aquellos conteniendo octetos retransmitidos..

- UDP In

- El número total de data gramas UDP entregado a los usuarios UDP.

- UDP Out

- El número total de data gramas UDP enviados desde esta entidad.

- UDP Error

- El número total de data gramas UDP recibidos para los cuales no se encontró aplicación en el puerto de destino. +

El número de data gramas UDP que no pudieron ser entregados por motivos diferentes a la falta de una aplicación en el puerto de destino.

- ICMP In

- El número total de mensajes ICMP que la entidad ha ecibido (este conteo incluye todos aquellos contados por icmpInErrors).

- ICMP Out

- El número total de mensajes ICMP que la entidad ha intentado enviar (este conteo incluye todos aquellos contados por icmpInErrors).

- ICMP Error

-

El número total de mensajes ICMP que la entidad ha recibido, pero ha determinado que contenía errores (suma de chequeo ICMP erradas,

extensiones equivocadas, etc.).

+

El número de mensajes ICMP que la entidad no envió debido a

problemas descubiertos dentro del ICMP, como por ejemplo falta de buffers.

Este valor no debería incluir errores descubiertos fuera de la capa ICMP.

como la incapacidad del IP de rutar el data grama resultante. En algunas

implementaciones puede que no existan tipos de errores que contribuyan en

el valor del conteo.

|

|

Host Monitor |

El utilitario Host Monitor monitorea el estatus up/down de los hosts seleccionados.

El programa envía paquetes ping por cada computador en la lista. Usted puede definir para cada host los siguientes parámetros: tiempo fuera,

conteo de reintentos, intervalo, y comentario.

Cuando el host modifica el estatus, el programa puede ejecutar un sonido y escribir información referente al evento en el archivo de registro como texto o HTML.

Además, para cada host usted puede definir comandos para ejecutar programas

externos. IP-Tools ejecuta este comando cuando el host modifica el estatus

de "dead" a "alive" o de "alive" a "dead".

En este comando usted puede utilizar plantillas:

%DateTime% - IP-Tools remplaza esta plantilla por la fecha y hora actual

%HostName% - IP-Tools remplaza esta plantilla por el nombre del host

El directorio "SAMPLES\" contiene dos ejemplos de programas externos:

- el programa "message.exe" despliega un dialogo de mensaje (el mensaje pasa vía la línea de comando)

- el programa "sendmail.exe" es un programa de correo simple, y puede enviar un e-mail de forma automática (puede especificar todos

los parámetros en la línea de comando)

Por ejemplo, usted puede definir una línea de comando como esta "samples\sendmail.exe To=admin@firm.com "Subject=%datetime% host %hostname% is Dead" StartAfterLoad"

Si usted necesita un programa rápido y robusto para monitorear los ruteros de red, ordenadores, servicios y recursos, debería evaluar nuestro

Advanced Host Monitor. Este programa, ganador de varios premios, tiene 140 métodos

diferentes de prueba, soporta perfiles de acción altamente flexibles, cronogramas, diferentes formatos de archivo de registros

(DBF, Text, HTML, ODBC), cuenta con un Administrador de Reportes (Report Manager) incorporado,

así como un Analizador de Registros (Log Analyzer), y un Visor de Registros (Log Viewer), que pueden ser fácilmente configurados para ajustarse a sus necesidades.

Si usted necesita un programa rápido y robusto para monitorear los ruteros de red, ordenadores, servicios y recursos, debería evaluar nuestro

Advanced Host Monitor. Este programa, ganador de varios premios, tiene 140 métodos

diferentes de prueba, soporta perfiles de acción altamente flexibles, cronogramas, diferentes formatos de archivo de registros

(DBF, Text, HTML, ODBC), cuenta con un Administrador de Reportes (Report Manager) incorporado,

así como un Analizador de Registros (Log Analyzer), y un Visor de Registros (Log Viewer), que pueden ser fácilmente configurados para ajustarse a sus necesidades.

|

|

|

Trap Watcher |

El utilitario Trap Watcher le permite recibir mensajes SNMP Trap - mensajes

no solicitados desde un dispositivo (como un rutero o un servidor) a

una consola SNMP. Los mensajes Traps pueden indicar condiciones de

encendido o enlace de conexión/desconexión, temperaturas excediendo

ciertos umbrales, alto tráfico, etc. Los mensajes Traps proporcionan

una inmediata notificación para un evento que, de otra manera podría

ser solamente descubierto en el curso de ocasionales escrutinios.

El utilitario Trap Watcher le proporciona la capacidad de recibir mensajes SNMP Trap. Muestra información acerca de traps,

registra información acerca de todos o algunos mensajes específicos en

archivos de registro. Así mismo, ejecuta aplicaciones de terceros en

respuesta a cada o específicos grupos de mensajes SNMP traps, etc.

El Trap Watcher muestra la siguiente información con respecto a cada mensaje trap:

| • Date (Fecha) | Representa la fecha y hora local cuando el mensaje fue recibido |

| • Source host | Representa la dirección IP del host que ha enviado el mensaje |

| • Trap type | Representa el tipo de mensaje trap. Proporciona información acerca

del tipo genérico, y el número específico de la empresa.

El tipo genérico puede ser uno de los siguientes: Cold Start, Warm Start, Link Down, Link Up, Auth Failure, EGP Loss, Specific.

- Cold Start - el remitente esta reinicializando y su configuración puede haber cambiado

- Warm Start - el remitente está reinicializando, pero su configuración no cambiará

- Link Down - falla en uno de los enlaces del agente

- Link Up - uno de los enlaces del agente ha aparecido

- Authentication Failure - el agente ha recibido un mensaje de protocolo autenticado incorrectamente

- EGP Neighbor Loss - un "Exterior Gateway Protocol" vecino ha caído

- Enterprise Specific - el mensaje trap ha sido identificado como no uno de los traps básicos

El número específico de empresa se aplica solamente cuando el

tipo genérico de trap es "Enterprise Specific";

de lo contrario, el número específico de empresa es 0

|

| • Enterprise | El campo Enterprise contiene un OBJECT IDENTIFIER (IDENTIFICADOR DE

OBJETO) que le da nombre al dispositivo que ha enviado el mensaje trap |

| • OID | Nombre de la Variable (OID) |

| • Value | Valor de la Variable |

Haciendo clic en la cabecera de la columna "Date" usted puede

cambiar la forma de clasificación de los mensajes. Los mensajes más

recientes podrán así aparecer al principio de la lista.

En el diálogo Opciones podrá especificar

las configuraciones generales del Trap Watcher, y proporcionar instrucciones

especiales para procesar todos o algunos de

los mensajes. Ej.: usted puede registrar todos los mensajes, pero enviar

un mensaje de correo electrónico solo cuando un mensaje de un dispositivo

específico es recibido. O usted puede mostrar en pantalla todos los

mensajes pero registrar solamente los mensajes [Link Down] y [Link Up].

|

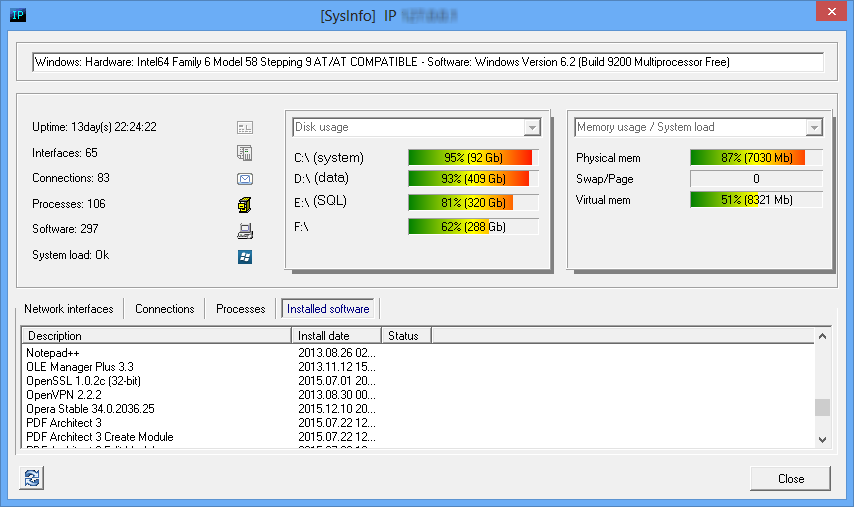

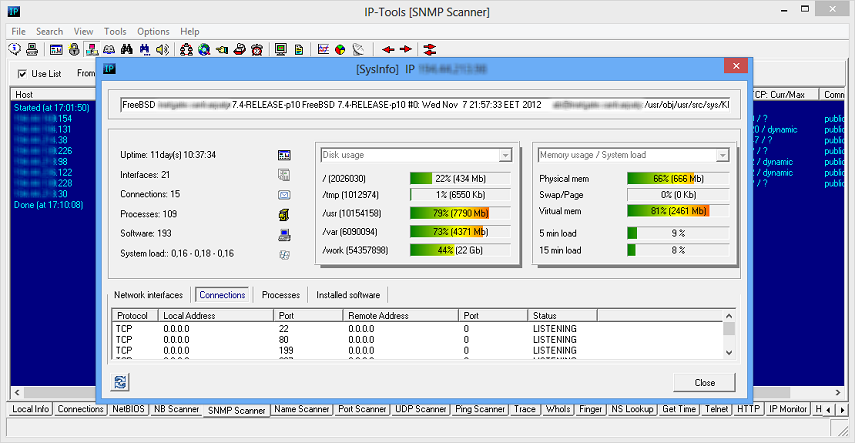

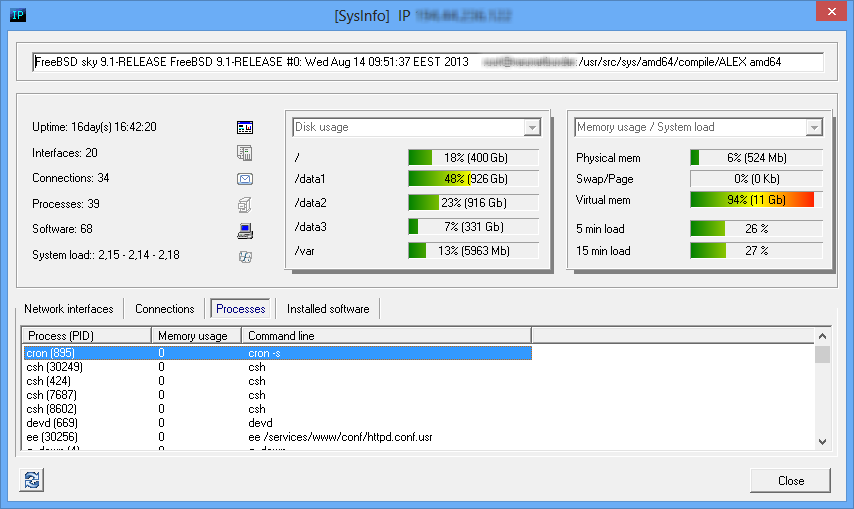

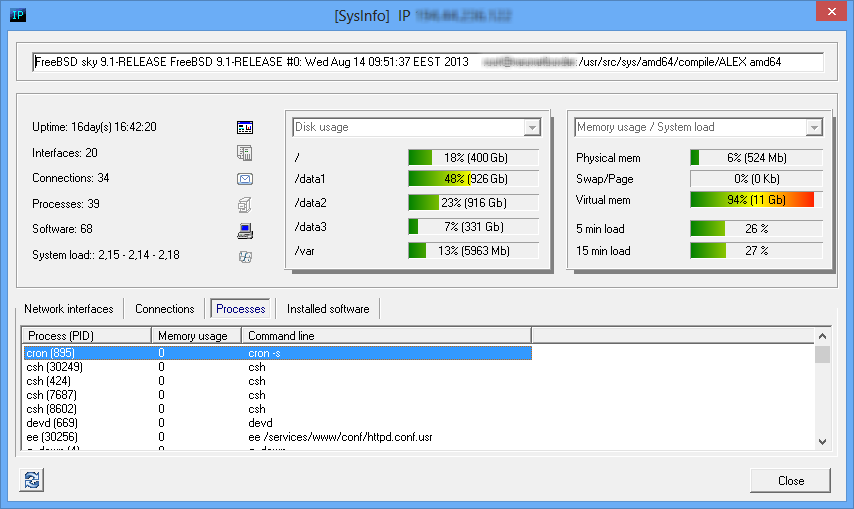

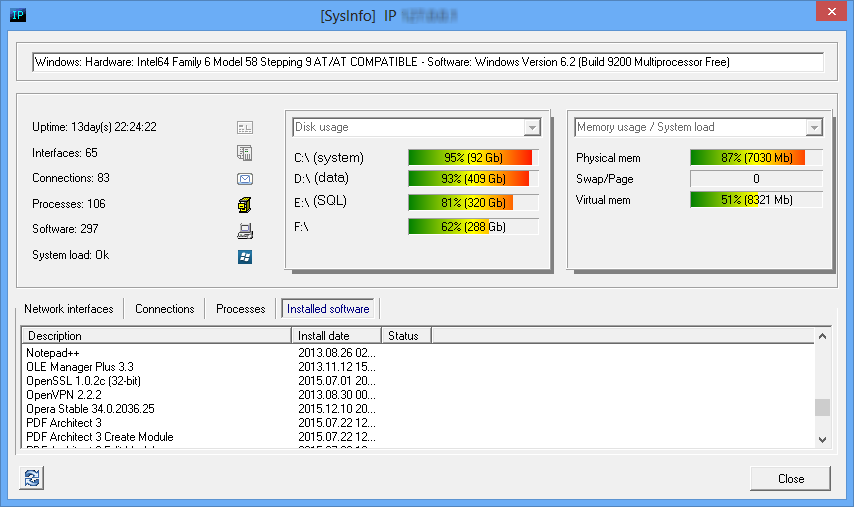

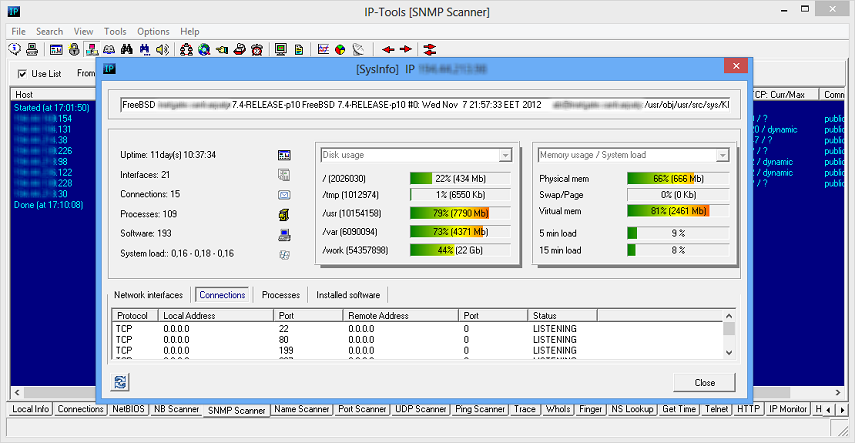

| System Info |

La herramienta System Info utiliza varios protocolos para recopilar datos y muestra informacion relacionada con el host remoto seleccionado.

La ventana System Info puede mostrar informacion como

- tiempo de actividad del sistema, version del sistema operativo, compilacion;

- uso de disco y memoria en sistemas Windows;

- uso de disco, memoria y carga del sistema en sistemas Unix;

- uso de memoria y carga del sistema en algunos enrutadores Cisco;

- interfaces de red en varios dispositivos de red (incluidos sistemas Windows y Unix, enrutadores, etc.);

- puertos TCP abiertos y conexiones TCP establecidas;

- procesos que se ejecutan en sistemas Windows y Unix;

- software instalado en sistemas Windows y Unix;

La herramienta System Info se puede llamar desde la herramienta SNMP Scanner: simplemente seleccione el host habilitado para SNMP descubierto y haga clic en el elemento del menu emergente "System Info".

Tambien puede utilizar el menu principal Tools -> System info; en este caso, debe proporcionar el nombre de host de destino o la direccion IP, la version del protocolo SNMP y la cadena de comunidad.

Nota: Las herramientas SNMP Scanner y System Info mantienen una lista de dispositivos descubiertos para que pueda elegir el host de destino de la lista desplegable; en este caso, los campos relacionados con SNMP se configuraran automaticamente.

|